Τεχνολογία

Βρετανοί ερευνητές μπλοκάρουν τις κυβερνοεπιθέσεις σε λιγότερο από ένα δευτερόλεπτο

Με τη χρήση τεχνητής νοημοσύνης μπορεί να εντοπιστεί και να εξουδετερωθεί γρήγορα ένα κακόβουλο λογισμικό, προστατεύοντας υπολογιστές, λαπ τοπ και άλλα έξυπνα gadget που έχουμε στα σπίτια μας. Αυτό υποστηρίζουν ερευνητές του Πανεπιστημίου του Κάρντιφ, οι οποίοι ανέπτυξαν μια νέα προσέγγιση για τον αυτόματο εντοπισμό και την εξουδετέρωση κυβερνοεπιθέσεων στις ηλεκτρονικές μας συσκευές, σε λιγότερο από ένα δευτερόλεπτο.

Η νέα στρατηγική, που αναπτύχθηκε σε συνεργασία με την Airbus, χρησιμοποιεί τις πιο πρόσφατες εξελίξεις στην τεχνητή νοημοσύνη και τη μηχανική μάθηση και επικεντρώνεται στην παρακολούθηση και την πρόβλεψη της συμπεριφοράς ενός κακόβουλου λογισμικού, σε αντίθεση με πιο τυπικές τεχνολογίες προστασίας από ιούς που αναλύουν το πώς εκείνο μοιάζει.

«Το παραδοσιακό λογισμικό προστασίας από ιούς θα εξετάσει τη δομή του κώδικα τμήματος ενός κακόβουλου λογισμικού και θα πει “ναι, αυτό φαίνεται οικείο”, αλλά το πρόβλημα είναι ότι οι δημιουργοί κακόβουλου λογισμικού απλώς θα κόψουν και θα αλλάξουν τον κώδικα και έτσι την επόμενη μέρα αυτός θα δείχνει διαφορετικός και δεν θα εντοπίζεται από το λογισμικό προστασίας από ιούς. Εμείς επιδιώκουμε να μάθουμε τον τρόπο συμπεριφοράς ενός τμήματος κακόβουλου λογισμικού. Μόλις, εκείνο αρχίσει να επιτίθεται σε ένα σύστημα, όπως το άνοιγμα μιας θύρας, η αρχή μιας διαδικασίας ή η λήψη ορισμένων δεδομένων με μια συγκεκριμένη σειρά, θα αφήσει ένα “δακτυλικό αποτύπωμα” το οποίο μπορούμε στη συνέχεια να το χρησιμοποιήσουμε για να δημιουργήσουμε ένα προφίλ συμπεριφοράς», εξηγεί ο συν-συγγραφέας της μελέτης καθηγητής Pete Burnap.

Εκπαιδεύοντας υπολογιστές να εκτελούν προσομοιώσεις σε συγκεκριμένα τμήματα κακόβουλου λογισμικού, είναι δυνατό να γίνει μια πολύ γρήγορη πρόβλεψη σε λιγότερο από ένα δευτερόλεπτο για το πώς θα συμπεριφερθεί το κακόβουλο λογισμικό παρακάτω. Μόλις ένα κομμάτι λογισμικού επισημανθεί ως κακόβουλο, το επόμενο στάδιο είναι η εξουδετέρωσή του, όπου εκεί η νέα έρευνα μπαίνει στο παιχνίδι. «Μόλις εντοπιστεί μια απειλή, λόγω της ταχείας δράσης ορισμένων καταστροφικών κακόβουλων προγραμμάτων, είναι ζωτικής σημασίας να υπάρχουν αυτοματοποιημένες ενέργειες για την ανίχνευσή τους», προσθέτει ο καθηγητής Burnap.

Σύμφωνα με τους ερευνητές, τα υπάρχοντα προϊόντα, γνωστά ως Ανίχνευσης και Απόκρισης Τελικού Σημείου (EDR), χρησιμοποιούνται για την προστασία συσκευών τελικού χρήστη, όπως επιτραπέζιους ή φορητούς υπολογιστές και κινητές συσκευές και έχουν σχεδιαστεί για να εντοπίζουν γρήγορα, να αναλύουν, να αποκλείουν και να παρακολουθούν επιθέσεις που βρίσκονται σε εξέλιξη. Το κύριο πρόβλημα με αυτά τα προϊόντα είναι ότι τα δεδομένα που συλλέγονται πρέπει να σταλούν στους διαχειριστές προκειμένου να αποφασιστεί μια αντίδραση και εν τω μεταξύ ένα κομμάτι κακόβουλου λογισμικού μπορεί να έχει ήδη προκαλέσει ζημιά.

Για να δοκιμάσει τη νέα μέθοδο ανίχνευσης, η ομάδα δημιούργησε ένα εικονικό υπολογιστικό περιβάλλον αναπαριστώντας μια ομάδα κοινών φορητών υπολογιστών, ο καθένας από τους οποίους χρησιμοποιούσε έως και 35 εφαρμογές ταυτόχρονα για να προσομοιώσουν την κανονική συμπεριφορά. Στη συνέχεια χρησιμοποιώντας χιλιάδες δείγματα κακόβουλου λογισμικού εφαρμόστηκε η μέθοδος ανίχνευσης που βασίζεται στη τεχνητή νοημοσύνη.

Η Matilda Rhode, Επικεφαλής Καινοτομίας στην Airbus και της συγκεκριμένης μελέτης δήλωσε: «Έχουμε ακόμη δρόμο να διανύσουμε για να βελτιώσουμε την ακρίβεια αυτού του συστήματος πριν διατεθεί στους χρήστες, ωστόσο είναι ένα σημαντικό βήμα προς ένα αυτοματοποιημένο σύστημα ανίχνευσης και εξουδετέρωσης κακόβουλου λογισμικού σε πραγματικό χρόνο που θα ωφελήσει κάθε τομέα του «Διαδίκτυο των πραγμάτων», θα μεταμορφώσει τη σύγχρονη κυβερνοασφάλεια και θα αποτρέψει περιστατικά όπως τη κυβερνοεπίθεση WannaCry στο NHS το 2017.

-

Ιλίου3 έτη ago

Ιλίου3 έτη agoΜε ένα «κλικ» η βεβαίωση για τη μεταβίβαση κυριότητας ακινήτων (ΤΑΠ) στον Δήμο Ιλίου

-

Κεντρικό Θέμα7 μήνες ago

Κεντρικό Θέμα7 μήνες agoΚαταιγιστικές εξελίξεις στον ΣΥΡΙΖΑ: Πρόταση μομφής κατά του Στέφανου Κασσελάκη με 100 υπογραφές

-

Κεντρικό Θέμα7 μήνες ago

Κεντρικό Θέμα7 μήνες agoΔΕΘ: Τα 17 μέτρα που αναμένεται να ανακοινώσει ο πρωθυπουργός

-

Αθλητισμός4 μήνες ago

Αθλητισμός4 μήνες agoΑΜΑΡΥΣΙΑ PRO: Το μεγάλο πυγμαχικό event έρχεται στο κλειστό του Αγίου Θωμά στις 22/12

-

Αθηναίων4 μήνες ago

Αθηναίων4 μήνες agoΠΡΟΚΗΡΥΞΗ ΜΙΣΘΩΣΗΣ ΑΠΟΘΗΚΕΥΤΙΚΩΝ ΧΩΡΩΝ ΓΙΑ ΤΗ ΦΥΛΑΞΗ ΑΡΧΕΙΩΝ ΤΟΥ ΕΛΛΗΝΙΚΟΥ ΚΤΗΜΑΤΟΛΟΓΙΟΥ

-

Ελλάδα3 έτη ago

Ελλάδα3 έτη agoΗ Ελλάδα δημοφιλέστερη χώρα της Ευρώπης για τις παραλίες της – Τα νησιά που ξεχωρίζουν

-

Αγίας Βαρβάρας6 μήνες ago

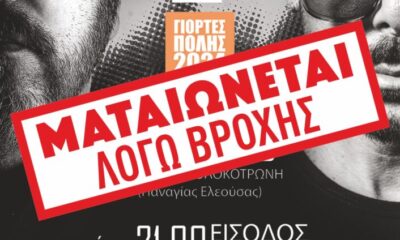

Αγίας Βαρβάρας6 μήνες agoΣυναυλία με Nivo, Goin’ Through και Γιώργο Αλκαίο – ΜΑΤΑΙΩΝΕΤΑΙ ΛΟΓΩ ΒΡΟΧΗΣ

-

Ανακοινώσεις5 μήνες ago

Ανακοινώσεις5 μήνες agoΔείτε το πρωτοσέλιδο και τα θέματα της εφημερίδας ΧΤΥΠΟΣ που κυκλοφορεί, Σάββατο 30 Νοεμβρίου 2024